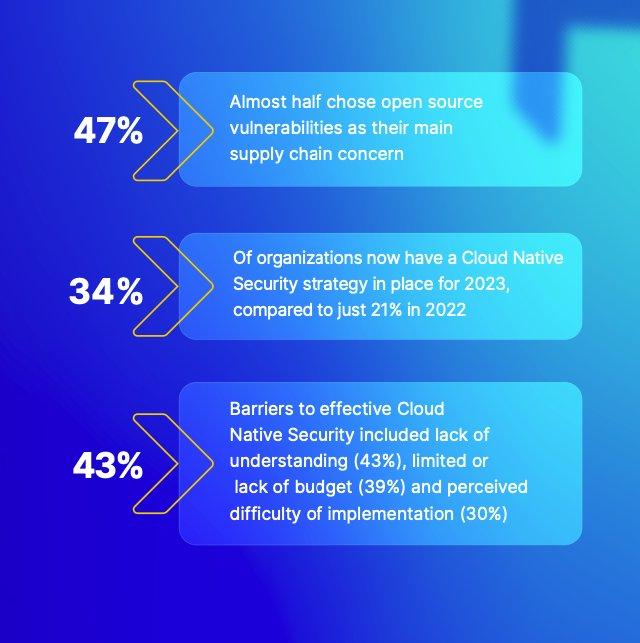

• Cyberkriminelle haben Wege gefunden, die gängige Methode SSH-Tunneling für ihre Zwecke zu nutzen. • Ziele von Kriminellen sind SPAM-Verbreitung, Informationsdiebstahl oder Kryptomining. • Ausgenutzte SSH-Server werden im Dark Web als Proxy-Pools angeboten. • Acht Empfehlungen, um SSH-Server zu schützen. Aqua Security, der Pionier im Bereich Cloud Native Security, hat eine seit langem bestehende […]